(1) Diese TRBS beschreibt Anforderungen an die Ermittlung und Festlegung erforderlicher Cybersicherheitsmaßnahmen von sicherheitsrelevanten MSR-Einrichtungen. Da langjährige Erfahrungen zur Cybersicherheit bei vielen Arbeitgebern noch nicht vorliegen können, sollen diese Anforderungen durch die nachfolgenden Erläuterungen und Beispiele konkretisiert und der Arbeitgeber bei der Umsetzung unterstützt werden.

(2) Durch Cyberbedrohungen ergeben sich zusätzliche Wege zum Auftreten von Gefährdungen. Ergänzend zu den Betrachtungen der funktionalen Sicherheit, die berücksichtigen, dass durch zufällige oder systematische Fehler Gefährdungen auftreten können, sind bei Cyberbedrohungen vorsätzliche Handlungen zu berücksichtigen, die zu bisher nicht betrachteten Kombinationen von Fehlern und schlussendlich zum Auftreten von Gefährdungen führen können. Dieses muss durch ergänzende Betrachtungen und die Festlegung geeigneter Cybersicherheitsmaßnahmen verhindert werden.

(3) Diese TRBS beschreibt den Prozess zur Ermittlung, Umsetzung und Prüfung erforderlicher Cybersicherheitsmaßnahmen für sicherheitsrelevante MSR-Einrichtungen. Für den sicheren Betrieb eines Arbeitsmittels kann es jedoch unter Umständen nicht ausreichend sein, die Umsetzungen von Cybersicherheitsmaßnahmen auf sicherheitsrelevante MSR-Einrichtungen zu beschränken. Insbesondere ist dies dann der Fall, wenn im Rahmen der Gefährdungsbeurteilung bereits darüber hinausgehende Einrichtungen für den sicheren Betrieb des Arbeitsmittels als erforderlich ermittelt wurden und diese digitale Bestandteile aufweisen. Im Rahmen der Gefährdungsbeurteilung ist deshalb zu ermitteln, ob und wenn ja welche weiteren Teile des Arbeitsmittels für dessen sichere Verwendung geschützt werden müssen (siehe hierzu Abschnitt 1 Absatz 1 Satz 3 dieser TRBS). Alle Einrichtungen, für die Cybersicherheitsmaßnahmen als erforderlich angesehen werden, werden als schutzbedürftige Einrichtungen bezeichnet. Insbesondere können hierzu ergänzend zu sicherheitsrelevanten MSR-Einrichtungen zählen:

(4) Die Behandlung von Cyberbedrohungen gemäß dieser TRBS ist als Teil der Gefährdungsbeurteilung zu verstehen. Da sich für die Erstellung der Gefährdungsbeurteilung in vielen Branchen und Unternehmen bereits Standards etabliert haben und die Dokumentation zur Behandlung von Cyberbedrohungen (siehe hierzu Abschnitt 3.4) umfangreich ausfallen kann, ist es ausreichend, in der Gefährdungsbeurteilung auf eine unterlagerte Dokumentation zur Behandlung von Cyberbedrohungen zu verweisen.

Hinweis: Bei der Bewertung von Cyberbedrohungen ist die Nutzung von Statistiken bisher bekannt gewordener Vorfälle nicht ausreichend.

(5) Bei der Anwendung dieser TRBS sind Cyberbedrohungen durch die folgenden Akteure zu berücksichtigen:

Ob ergänzend hierzu Cyberbedrohungen durch kriminelle Handlungen zutritts-/zugangsberechtigter Personen zu berücksichtigen sind, ist durch den Arbeitgeber unter Berücksichtigung der möglichen Auswirkungen von Cyberbedrohungen zu bewerten.

(6) Sollen bestehende Managementsysteme, Strukturen oder Prozesse zur Cybersicherheit für die Erfüllung dieser TRBS genutzt werden, sind insbesondere folgende Fragen zu beantworten:

Das Ergebnis ist nachvollziehbar zu dokumentieren.

Die nachfolgend dargestellten Beispiele bieten eine Orientierung für den als erforderlich anzusehenden Umfang an Cybersicherheitsmaßnahmen gemäß Abschnitt 4.5.2 dieser TRBS nach dem Stand der Technik.

Die Beispiele beschreiben Szenarien von Arbeitsmitteln, die hinsichtlich des Umfangs der vorhandenen Schnittstellen gemäß Abschnitt 1 Absatz 4 und des Grads der Vernetzung unterschiedlich gestaltet sind. Die behandelten Beispiele unterscheiden sich in ihrem Vernetzungsgrad wie folgt:

Tab. A2.1 Beispiele für erforderliche Cybersicherheitsmaßnahmen

| externe Schnittstellen | drahtgebundene Schnittstelle ohne weitere Vernetzung | drahtlose Schnittstelle ohne weitere Vernetzung | drahtgebundene Schnittstelle und Vernetzung im Inselbetrieb | drahtgebundene oder drahtlose Überwachung über OT-Netz | drahtgebundene oder drahtlose Steuerung über OT-Netz | |

| A2.2.1 | – | – | – | – | – | – |

| A2.2.2 | x | x | – | – | – | – |

| A2.2.3 | x | – | x | – | – | – |

| A2.2.4 | x | – | – | x | – | – |

| A2.2.5 | x | – | – | – | x | – |

| A2.2.6 | x | – | – | – | x | x |

Für die Beispiele wurden Annahmen getroffen, um die Komplexität zu reduzieren. Die Beispiele ersetzen nicht die erforderliche individuelle Betrachtung jedes einzelnen Arbeitsmittels. In den Beispielen werden keine internen Schnittstellen zwischen verschiedenen Teilen eines Arbeitsmittels (z. B. Verbindungen zwischen Sensor Logik Aktor) sicherheitsrelevanter MSR-Einrichtungen betrachtet.

Hinweis: Diese Schnittstellen müssen, sofern sie nicht bereits durch den Hersteller betrachtet wurden, separat vom Arbeitgeber behandelt werden.

Im Beispiel A2.2.5 wird neben der zusätzlichen Vernetzung zu weiteren Diensten auch angenommen, dass die Not-Befehlseinrichtung kompromittierbar ist.

Das Arbeitsmittel besitzt keine drahtgebundenen oder drahtlosen Schnittstellen (beispielsweise USB, Ethernet oder Bluetooth), durch die das Arbeitsmittel erreicht werden kann (im Weiteren "externe Schnittstellen" genannt).

Abb. A2.1 Arbeitsmittel ohne externe Schnittstellen

Ein Ändern von Parametern ist lokal am Arbeitsmittel möglich.

Das Arbeitsmittel fällt nicht in den Anwendungsbereich dieser TRBS. Aufgrund der fehlenden externen Schnittstellen sind keine Cyberbedrohungen möglich.

Das Arbeitsmittel besitzt nur drahtgebundene externe Schnittstellen. Die Schnittstellen können nur lokal genutzt werden. Das Arbeitsmittel wird nicht vernetzt betrieben.

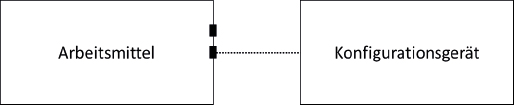

Abb. A2.2 Arbeitsmittel mit drahtgebundenen Schnittstellen ohne weitere Vernetzung

Ein Ändern von Parametern ist lokal am Arbeitsmittel und über die Schnittstellen möglich. Der Zugriff auf die externe Schnittstelle erfolgt mittels eines definierten Konfigurationsgeräts.

Das Arbeitsmittel verfügt über eine nicht-kompromittierbare Not-Befehlseinrichtung (z. B. Not-Aus- oder Not-Halt-Schaltung, Trennung der Energieversorgung).

Das Arbeitsmittel fällt wegen der vorhandenen externen Schnittstellen in den Anwendungsbereich dieser TRBS.

Das Konfigurationsgerät muss mitbetrachtet werden, da eine Kompromittierung des Konfigurationsgeräts die Sicherheitsfunktion beeinträchtigen kann. Es können beispielsweise sicherheitsrelevante Parameter geändert werden.

Segmentierung:

Es wird sichergestellt, dass das Arbeitsmittel und das Konfigurationsgerät nicht dauerhaft verbunden sind.

Regelungen für Zugang und Zugriff:

Der Zugang und Zugriff für die externen Schnittstellen am Arbeitsmittel und für das Konfigurationsgerät wird auf berechtigte Personen eingeschränkt.

Die Regelungen bezüglich des Konfigurationsgeräts werden auch gegenüber zutritts-/zugangsberechtigten Dritten (z. B. Wartungsdienstleistern) umgesetzt.

Härtung von Komponenten:

Nicht benötigte Hardwareschnittstellen werden deaktiviert oder blockiert.

Die Regelungen für das Konfigurationsgerät werden auch gegenüber zutritts-/zugangsberechtigten Dritten (z. B. Wartungsdienstleistern) umgesetzt.

Unabhängigkeit von sicherheitsrelevanten MSR-Einrichtungen:

Die nach dieser TRBS geforderte Unabhängigkeit der sicherheitsrelevanten MSR-Einrichtungen wurde durch den Hersteller berücksichtigt und wird durch den Arbeitgeber aufrechterhalten.

Überwachung:

Die Integrität der sicherheitsrelevanten MSR-Einrichtung und des Konfigurationsgeräts wird regelmäßig kontrolliert.

Die Verwendung des Konfigurationsgeräts am Arbeitsmittel kann nachvollzogen werden.

Die Regelungen bezüglich des Konfigurationsgeräts werden auch gegenüber zutritts-/zugangsberechtigten Dritten (z. B. Wartungsdienstleistern) umgesetzt.

Notfallmanagement:

Wenn eine Kompromittierung erkannt wird, wird das Arbeitsmittel durch die nicht-kompromittierbare Not-Befehlseinrichtung in den sicheren Zustand versetzt.

Vor der Wiederinbetriebnahme ist sicherzustellen, dass keine Spuren vom Angriff im System verblieben sind.

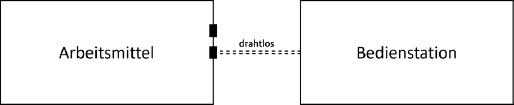

Das Arbeitsmittel besitzt als externe Schnittstelle ausschließlich eine drahtlose Verbindung zu einer Bedienstation zur Steuerung des Arbeitsmittels (Inselbetrieb). Programmierungen oder Parametrierungen sind über die Bedienstation oder die drahtlose Verbindung nicht möglich.

Abb. A2.3 Arbeitsmittel mit drahtlosen Schnittstellen ohne weitere Vernetzung

Das Arbeitsmittel fällt wegen der für den Nutzer vorhandenen Schnittstelle unter den Anwendungsbereich dieser TRBS.

Die Bedienstation und die drahtlose Verbindung müssen mitbetrachtet werden, da eine Kompromittierung die Sicherheitsfunktion beeinträchtigen kann. Besitzt das Arbeitsmittel zusätzlich eine Konfigurationsschnittstelle, sind für diese die Vorgaben gemäß Beispiel A2.2.2 anzuwenden.

Segmentierung:

Es ist durch den Hersteller bestätigt, dass mit der drahtlosen Verbindung nur das Arbeitsmittel und die Bedienstation verbunden sein können.

Regelungen für Zugang und Zugriff:

Ein Verbindungsaufbau zum Arbeitsmittel ist ausschließlich über die zugehörige Bedienstation möglich. Die Datenkommunikation erfolgt verschlüsselt.

Die Bedienstation wird vor dem Zugriff Unbefugter geschützt. Dies erfolgt durch physischen Schutz (z. B. verschlossene Aufbewahrung) oder durch logischen Schutz (z. B. PIN/Passwort).

Härtung von Komponenten:

Nicht benötigte Hardwareschnittstellen werden am Arbeitsmittel und der Bedienstation deaktiviert oder blockiert.

Der Arbeitgeber konfiguriert das Arbeitsmittel und die Bedienstation so, dass ein unberechtigter Zugriff verhindert wird. Dies erfordert unter anderem eine sichere Authentifizierung.

Die Regelungen für das Arbeitsmittel und die Bedienstation werden auch gegenüber zutritts-/zugangsberechtigten Dritten (z. B. Wartungsdienstleistern) umgesetzt.

Unabhängigkeit von sicherheitsrelevanten MSR-Einrichtungen:

Die nach dieser TRBS geforderte Unabhängigkeit der sicherheitsrelevanten MSR-Einrichtungen wurde durch den Hersteller berücksichtigt.

Überwachung:

Die Funktionsfähigkeit der sicherheitsrelevanten MSR-Einrichtung wird regelmäßig kontrolliert.

Notfallmanagement:

Wenn eine Kompromittierung erkannt wird, wird das Arbeitsmittel durch die nicht-kompromittierbare Not-Befehlseinrichtung in den sicheren Zustand versetzt.

Vor der Wiederinbetriebnahme ist sicherzustellen, dass keine Spuren vom Angriff im System verblieben sind.

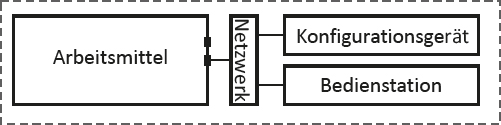

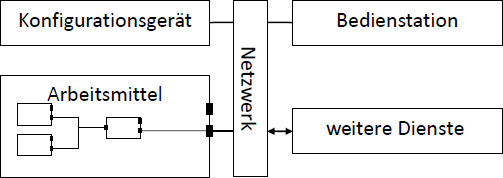

Das Arbeitsmittel besitzt externe Schnittstellen. Das Arbeitsmittel ist über ein arbeitsmittelbezogenes Netzwerk mit dem Konfigurationsgerät und einer Bedienstation mit Touch-Display verbunden (Inselbetrieb).

Abb. A2.4 Arbeitsmittel mit drahtgebundenen Schnittstellen und Vernetzung im Inselbetrieb

Eine Änderung von Parametern ist lokal am Arbeitsmittel oder über das Netzwerk mittels des Konfigurationsgerätes und der Bedienstation vorgesehen.

Das Arbeitsmittel verfügt über eine nicht-kompromittierbare Not-Befehlseinrichtung.

Das Arbeitsmittel fällt wegen der für den Nutzer vorhandenen Schnittstellen unter den Anwendungsbereich dieser TRBS.

Das Konfigurationsgerät, die Bedienstation und das Netzwerk müssen mitbetrachtet werden, da eine Kompromittierung die Sicherheitsfunktion beeinträchtigen kann.

Segmentierung:

Es wird sichergestellt, dass sich in dem Netzwerk nur das Arbeitsmittel, das Konfigurationsgerät und die Bedienstation befinden.

Regelungen für Zugang und Zugriff:

Der Zugang und Zugriff für die externen Schnittstellen am Arbeitsmittel, für das Konfigurationsgerät und die Netzwerkkomponenten wird auf berechtigte Personen eingeschränkt. Dies erfordert unter anderem eine sichere Authentifizierung.

Die Regelungen für Arbeitsmittel, Konfigurationsgerät, Bedienstation und Netzwerkkomponenten werden auch gegenüber zutritts-/zugangsberechtigte Dritten (z. B. Wartungsdienstleistern) umgesetzt.

Härtung von Komponenten:

Nicht benötigte Hardwareschnittstellen werden am Arbeitsmittel, Konfigurationsgerät, Bedienstation und Netzwerkkomponenten deaktiviert oder blockiert.

Der Arbeitgeber konfiguriert das Arbeitsgerät, Konfigurationsgerät, Bedienstation und Netzwerkkomponenten so, dass ein unberechtigter Zugriff verhindert wird. Dies kann z. B. durch Deaktivierungen erfolgen.

Die Regelungen für Arbeitsmittel, Konfigurationsgerät, Bedienstation und Netzwerkkomponenten werden auch gegenüber zutritts-/zugangsberechtigten Dritten (z. B. Wartungsdienstleistern) umgesetzt.

Unabhängigkeit von sicherheitsrelevanten MSR-Einrichtungen:

Die nach dieser TRBS geforderte Unabhängigkeit der sicherheitsrelevanten MSR-Einrichtungen wurde durch den Hersteller berücksichtigt.

Überwachung:

Die Integrität der sicherheitsrelevanten MSR-Einrichtung, der Bedienstation und des Konfigurationsgeräts wird regelmäßig kontrolliert.

Die Verwendung des Konfigurationsgeräts am Arbeitsmittel kann nachvollzogen werden.

Die Regelungen für das Konfigurationsgerät werden auch gegenüber zutritts-/zugangsberechtigte Dritten (z. B. Wartungsdienstleistern) umgesetzt.

Notfallmanagement:

Wenn eine Kompromittierung erkannt wird, wird das Arbeitsmittel durch die nicht-kompromittierbare Not-Befehlseinrichtung in den sicheren Zustand versetzt.

Vor der Wiederinbetriebnahme ist sicherzustellen, dass keine Spuren vom Angriff im System verblieben sind.

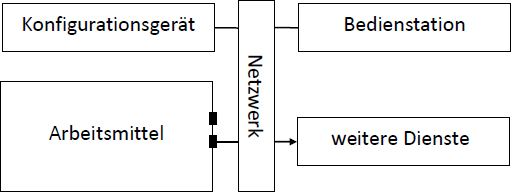

Das Arbeitsmittel besitzt externe Schnittstellen. Das Arbeitsmittel ist dauerhaft über ein Netzwerk mit dem Konfigurationsgerät und einer Bedienstation mit Touch-Display verbunden.

Das Arbeitsmittel sendet Statusinformationen über das Netzwerk an weitere Dienste.

Abb. A2.5 Arbeitsmittel mit drahtgebundener oder drahtloser Überwachung über OT-Netz

Ein Ändern von Parametern ist lokal am Arbeitsmittel oder über die externen Schnittstellen möglich. Weitere Dienste können beispielweise ERP-Systeme oder auch andere Arbeitsmittel sein, die eigenständige Systeme darstellen, jedoch auf die Informationen des Arbeitsmittels angewiesen sind.

Das Arbeitsmittel verfügt über einen digitalen Not-Aus/Not-Halt, der auf die sicherheitsrelevante MSR-Einrichtung einwirkt (d. h., dass die Not-Befehlseinrichtung kompromittierbar ist).

Segmentierung:

Der Arbeitgeber stellt sicher, dass

Regelungen für Zugang und Zugriff:

Der Arbeitgeber schränkt für das Arbeitsmittel, die externen Schnittstellen am Arbeitsmittel, das Konfigurationsgerät und die Netzwerkkomponenten den Zugang und Zugriff auf berechtigte Personen ein.

Härtung von Komponenten:

Nicht benötigte Hardwareschnittstellen werden am Arbeitsmittel, Konfigurationsgerät, Bedienstation und Netzwerkkomponenten deaktiviert oder blockiert.

Der Arbeitgeber konfiguriert das Arbeitsgerät, Konfigurationsgerät, Bedienstation und Netzwerkkomponenten so, dass ein unberechtigter Zugriff verhindert wird. Dies erfordert unter anderem eine sichere Authentifizierung.

Die Regelungen für Arbeitsmittel, Konfigurationsgerät, Bedienstation und Netzwerkkomponenten werden auch gegenüber zutritts-/zugangsberechtigten Dritten (z. B. Wartungsdienstleistern) umgesetzt.

Unabhängigkeit von sicherheitsrelevanten MSR-Einrichtungen:

Die nach dieser TRBS geforderte Unabhängigkeit der sicherheitsrelevanten MSR-Einrichtungen wurde durch den Hersteller berücksichtigt.

Überwachung:

Die Integrität der sicherheitsrelevanten MSR-Einrichtung, der Bedienstation und des Konfigurationsgeräts wird regelmäßig kontrolliert.

Die Verwendung des Konfigurationsgeräts am Arbeitsmittel kann nachvollzogen werden.

Die Regelungen für das Konfigurationsgerät werden auch gegenüber zutritts-/zugangsberechtigten Dritten (z. B. Wartungsdienstleistern) umgesetzt.

Der Arbeitgeber überwacht zusätzlich, dass keine unerlaubte Kommunikation zwischen dem Arbeitsmittel und den weiteren Diensten stattfindet.

Notfallmanagement:

Bei einer Kompromittierung einer sicherheitsrelevanten MSR-Einrichtung oder von deren Kommunikationspartnern durch eine Schadsoftware können folgende Maßnahmen erforderlich sein:

Beschäftigte sind zum erforderlichen Verhalten und zum Notfallplan zu unterweisen.

Das Arbeitsmittel besitzt externe Schnittstellen. Das Arbeitsmittel ist dauerhaft über ein Netzwerk mit dem Konfigurationsgerät und einer Bedienstation mit Touch-Display verbunden.

Das Arbeitsmittel sendet Statusinformationen über das Netzwerk an weitere Dienste.

Einzelne "weitere Dienste" haben Zugriff auf die Konfiguration des Arbeitsmittels.

Schnittstellen einzelner Teilkomponenten des Arbeitsmittels sind extern zugänglich.

Abb. A2.6 Arbeitsmittel mit drahtgebundener oder drahtloser Steuerung über OT-Netz

Ein Ändern von Parametern ist lokal am Arbeitsmittel oder externe Schnittstellen möglich. Das Konfigurationsgerät ist ein Laptop.

Das Arbeitsmittel fällt wegen der für den Nutzer vorhandenen digitalen Schnittstellen unter den Anwendungsbereich dieser TRBS.

Aufgrund der Komplexität und der Variabilität möglicher Cybersicherheitskonzepte bei diesem Beispiel muss eine systemspezifische detaillierte Betrachtung auf Basis von etablierten Verfahren zur Beurteilung von Cybersicherheitsrisiken durchgeführt werden. Hierfür können beispielsweise die ISO/IEC 27001, die ISO/IEC 27002, die IEC 62443-2-1, die Vorgehensweise des IT-Grundschutzes des Bundesamtes für Sicherheit in der Informationstechnik (BSI) oder andere gleichwertige Vorgehensweisen nach dem Stand der Technik herangezogen werden.

(1) Die Prüfungen der Cybersicherheitsmaßnahmen gemäß Abschnitt 6 und 7 dieser TRBS werden mit dem Ziel durchgeführt, deren Eignung und die Funktionsfähigkeit bestätigen zu können, und ist als Teilprüfung der Prüfung des Arbeitsmittels zu sehen.

(2) Im Rahmen der Prüfung der Eignung ist zu prüfen, ob ein Sollzustand festgelegt wurde, der hinsichtlich der Cybersicherheitsmaßnahmen dem Stand der Technik entspricht. Da die Festlegung eines anforderungsgerechten Sollzustands der Cybersicherheit Ergebnis eines Prozesses ist (vgl. Abschnitt 4), ist von einer Eignung der Cybersicherheitsmaßnahmen auszugehen, wenn alle Schritte gemäß Abschnitt 4 nachvollziehbar korrekt ausgeführt wurden. Insbesondere folgende Aspekte sind hierbei zu prüfen:

(3) Die Prüfung der Funktionsfähigkeit beinhaltet insbesondere,

Hinweis: Im Rahmen dieser Prüfungen können sich Ergebnisse des Managements der Cybersicherheit des Arbeitgebers gemäß Anhang 1 zu eigen gemacht werden (vgl. Abschnitt 6 Absatz 4 und Abschnitt 7 Absatz 3).

(1) Durch den Arbeitgeber sind gemäß § 4 Absatz 5 Satz 3 BetrSichV ergänzend zu Prüfungen auch regelmäßige Kontrollen der Funktionsfähigkeit der Cybersicherheitsmaßnahmen durch fachkundige, beauftragte und unterwiesene Beschäftigte oder durch vergleichbar qualifizierte Auftragnehmer (siehe Abschnitt 8.2 Absatz 3) durchzuführen. Art und Umfang der Kontrollen werden in der Gefährdungsbeurteilung festgelegt.

Hinweis: Um die Ergebnisse der regelmäßigen Kontrollen der Funktionsfähigkeit der Cybersicherheitsmaßnahmen für die Prüfungen gemäß §§ 14 bis 16 BetrSichV nutzen zu können, wird eine ausreichende Dokumentation der Kontrollen empfohlen.

(2) In Abhängigkeit der festgelegten Cybersicherheitsmaßnahmen kann z. B. kontrolliert werden, ob

(3) Automatisierte Überwachungseinrichtungen zur Feststellung ungewöhnlicher oder unzulässiger Aktivitäten in Netzwerken können zur Kontrolle der Funktionsfähigkeit der Cybersicherheitsmaßnahmen eingesetzt werden. In diesem Fall sind die Systemmeldungen zyklisch oder anlassbezogen nach Vorgaben des Arbeitgebers durch diesen auszuwerten.